Montpellier, métropole dynamique et laboratoire d’innovation, impose aux entreprises une gestion des courriels adaptée aux déplacements, au travail hybride et aux exigences règlementaires. Les solutions de messagerie se multiplient : des acteurs locaux aux géants internationaux, chacun affiche des promesses de productivité, de protection et de simplicité. Face à cette offre foisonnante, la sélection d’un service de webmail doit prendre en compte la souveraineté des données, la compatibilité avec les outils métier et l’expérience utilisateur sur mobile.

Ce guide s’adresse aux dirigeants de TPE/PME, aux indépendants et aux services informatiques montpelliérains qui souhaitent rationaliser leur infrastructure de communication. Il combine définitions claires, méthode de choix, analyse chiffrée et scénarios pratiques pour prioriser les critères (sécurité, stockage, intégration). La visée est décisionnelle : fournir des éléments concrets pour trancher entre une offre globale (Microsoft, Google), une solution axée confidentialité (ProtonMail, Infomaniak) ou une option locale (OVHcloud, Gandi).

En bref :

- 🔍 Sélectionnez selon l’usage : collaboration intensive vs confidentialité absolue.

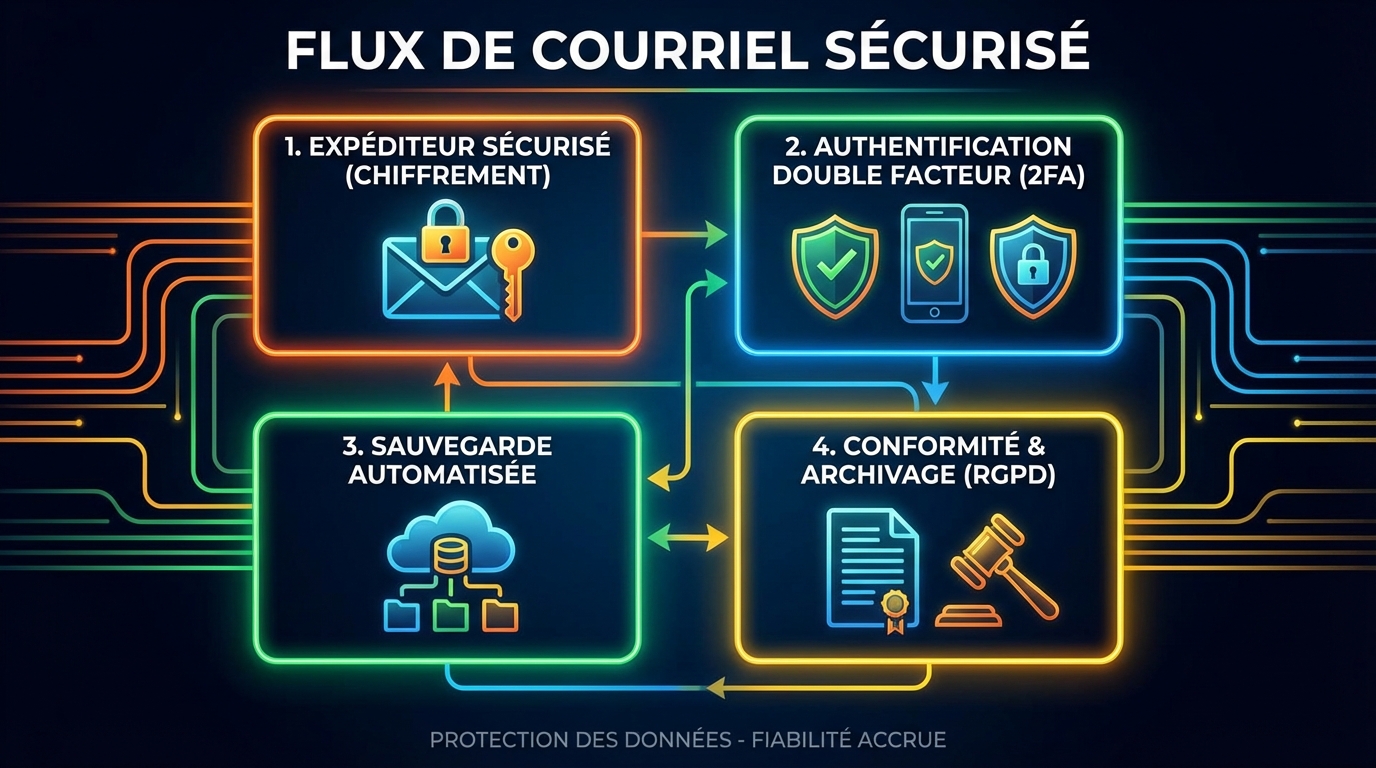

- 🔐 Sécurité et conformité : chiffrement, 2FA et conformité RGPD à vérifier.

- 💸 Comparez le coût total : prix par utilisateur, stockage, support et extensions.

- 📱 Testez la mobilité : applications iOS/Android et synchronisation en temps réel.

définition et enjeux du webmail pour les professionnels montpelliérains

Le terme messagerie désigne l’ensemble des services permettant l’envoi, la réception et l’archivage des courriels. Le webmail est la variante accessible via un navigateur : aucune installation locale n’est requise, ce qui facilite l’accès depuis un poste partagé, un smartphone ou une tablette. Pour une entreprise à Montpellier, cette flexibilité est pratique : rendez-vous client, télétravail et coworking imposent une consultation instantanée et sécurisée.

Les enjeux se répartissent sur trois axes. Premier axe : la productivité. Une interface fluide, des filtres efficaces et l’intégration au calendrier réduisent les pertes de temps. Deuxième axe : la conformité. Les entreprises doivent respecter le RGPD et, parfois, limiter l’exposition des données à des juridictions extra-européennes. Troisième axe : la continuité d’activité. Un hébergement fiable, des sauvegardes régulières et un support local rapide peuvent prévenir des interruptions coûteuses.

Exemples concrets : un cabinet d’architectes montpelliérain reçoit quotidiennement des plans volumineux. Pour lui, l’espace de stockage et la gestion des pièces jointes comptent autant que la recherche interne. À l’inverse, un cabinet juridique privilégiera le chiffrement end-to-end et la traçabilité des accès.

Les entreprises doivent également intégrer la dimension humaine : la formation minimale requise, la tolérance au changement et la capacité des collaborateurs à adopter de nouveaux processus. Montpellier, avec son écosystème de startups et d’acteurs publics, nécessite des solutions qui ne ralentissent pas la prise en main.

Le panorama technologique évolue rapidement : les anciennes options dominantes voient leur avance contestée par des offres focalisées sur la vie privée et par des acteurs locaux qui proposent un support de proximité. Ce déplacement oblige à redéfinir les priorités pour l’heure : performance, souveraineté, coût et confort utilisateur. L’insight clé : le meilleur webmail est celui qui équilibre ces attentes en fonction des usages quotidiens.

Insight final : une bonne définition des besoins permet d’écarter dès le départ plusieurs options inadaptées et d’accélérer la phase de déploiement.

critères techniques essentiels pour choisir un webmail adapté à Montpellier

La sélection d’un service de messagerie ne se limite pas au design de l’interface. Les critères techniques déterminent la robustesse et l’adaptabilité de la solution face aux usages professionnels. Les éléments à scruter concernent la sécurité, l’interopérabilité, la mobilité et la capacité à évoluer avec l’entreprise.

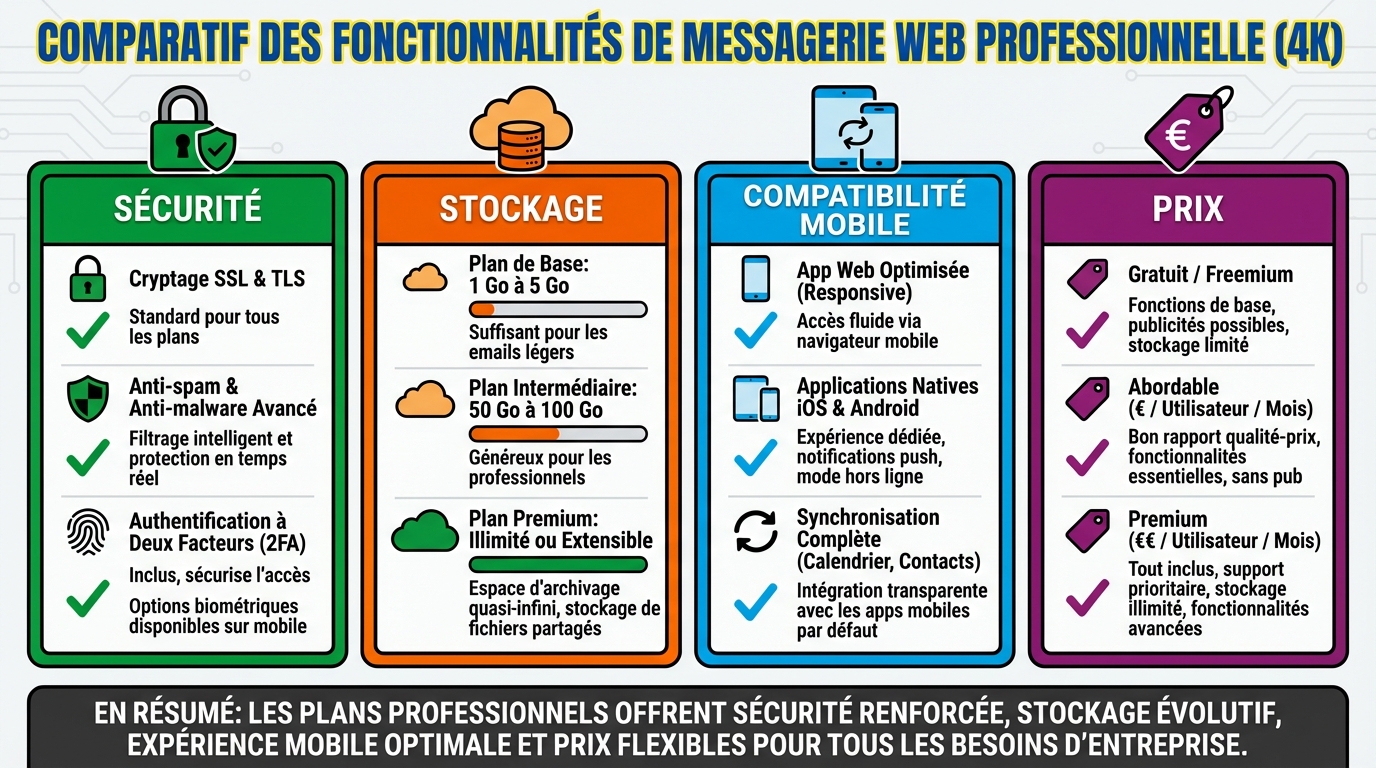

Sécurité : vérifier la présence de chiffrement en transit (TLS) et, si nécessaire, de chiffrement de bout en bout. Des protocoles comme SPF, DKIM et DMARC sont indispensables pour lutter contre le phishing et l’usurpation d’identité. L’authentification forte (2FA) doit être proposée nativement. En 2025-2026, la pression réglementaire sur la protection des données pousse de nombreuses structures à préférer des services hébergés en Europe.

Interopérabilité : la compatibilité avec les standards (IMAP, SMTP, Exchange ActiveSync) assure la synchronisation avec des clients comme Outlook ou Apple Mail. L’API ou les connecteurs facilitent l’intégration avec des CRM et des outils de gestion de projet. Une entreprise montpelliéraine devra s’assurer que la messagerie communique correctement avec les systèmes métiers (facturation, ERP).

Mobilité : la qualité des applications mobiles (iOS/Android), la prise en charge du push et la consommation data sont des éléments concrets. Pour des commerciaux sur le terrain, la latence et la fiabilité de la synchronisation conditionnent l’efficacité.

Stockage et quotas : il est fréquent d’observer des disparités surprenantes. Certaines offres axées confidentialité plafonnent le stockage bien en dessous des solutions mainstream. L’hypothèse de travail pour une PME : 20 à 50 Go par utilisateur la première année, extensible selon la croissance et l’utilisation de pièces jointes. Il convient d’estimer l’augmentation annuelle et le coût d’extension.

Support et SLA : la présence d’un support local ou européen, les temps de réponse garantis et les garanties de reprise d’activité doivent être listés. Les entreprises sensibles à la réglementation privilégieront des prestataires offrant des preuves d’audits et des certifications (ISO 27001, HDS pour le secteur santé).

Exemple pratique : comparer deux options pour un cabinet de conseil de 10 personnes. Option A (Géant historique) : stockage illimité, intégration CRM native, hébergement majoritaire hors UE. Option B (acteur européen) : stockage 500 Go, chiffrement robuste, hébergement en UE. Selon la nature des échanges (données sensibles vs marketing), la balance penchera d’un côté ou de l’autre.

Checklist technique (résumé) :

- 🔐 Chiffrement TLS + options E2E

- 🔒 2FA et gestion des droits d’accès

- 🔗 Compatibilité IMAP/Exchange

- 📱 Applications mobiles performantes

- 💾 Quotas de stockage et options d’extension

- 🛠️ SLA et support local

Insight final : prioriser les critères selon l’usage réel et non selon le marketing ; la sécurité et l’interopérabilité sont non négociables pour préserver l’activité.

panorama des fournisseurs adaptés à Montpellier : forces et limites

Le marché présente des acteurs internationaux et des alternatives européennes. À Montpellier, les options locales et régionales (OVHcloud, Infomaniak, Gandi) présentent un attrait certain : proximité, support francophone et hébergement en Europe. Les géants comme Google Workspace et Microsoft Exchange Online conservent leur avance en termes d’intégration et d’outillage mais suscitent des interrogations sur la souveraineté des données.

ProtonMail (Suisse) : champion de la confidentialité, avec chiffrement de bout en bout et hébergement hors du droit américain. Idéal pour les acteurs manipulant des données sensibles. Limites : parfois un espace de stockage inférieur aux géants et une intégration moins étendue avec certaines suites métier.

Zoho Mail : positionné pour les PME cherchant un compromis entre fonctionnalités et coût. Offre des outils collaboratifs intégrés, des boîtes partagées, et une approche modulable. Limites : la notoriété moindre peut impliquer des intégrations spécifiques à vérifier.

OVHcloud / Infomaniak / Gandi : les fournisseurs européens apportent la combinaison support local et conformité. OVHcloud est apprécié pour son écosystème cloud, Infomaniak pour son engagement environnemental et ses standards de confidentialité, Gandi pour la transparence. Limites communes : parfois des interfaces moins polies que celles des géants et des offres de stockage variables.

Microsoft Exchange Online : intégration puissante à Microsoft 365. Véritable colonne vertébrale pour les organisations déjà ancrées dans l’écosystème Windows. Limites : dépendance à un fournisseur global et questions de souveraineté selon les paramètres choisis.

Mailo et autres acteurs français : alternatives intéressantes pour les indépendants qui priorisent la protection des données et une offre simple. Zimbra et BlueMind : solutions open source offrant customisation et contrôle total, adaptées aux administrations ou aux structures éducatives.

Tableau comparatif synthétique :

| Fournisseur | Atout principal | Idéal pour | Emoji |

|---|---|---|---|

| OVHcloud | Écosystème cloud européen | PME / startups | ☁️ |

| Infomaniak | Confidentialité & écologie | Entreprises engagées | 🌱 |

| Microsoft Exchange Online | Intégration Office | Grandes organisations | 🏢 |

| ProtonMail | Chiffrement E2E | Données sensibles | 🔐 |

| Zoho Mail | Modularité & prix | PME en croissance | ⚙️ |

Exemple pratique : une agence marketing à Montpellier a migré de Google Workspace vers OVHcloud pour réduire la dépendance au fournisseur américain, tout en conservant l’intégration CRM via des connecteurs. Le résultat a été une baisse modérée des coûts et une latence technique résolue grâce au support local.

Liens utiles pour approfondir : guides pratiques sur la sécurité et l’usage du webmail sont disponibles, notamment des ressources techniques sur l’utilisation du webmail ici et des conseils pour la protection des données personnelles là. Les retours d’expérience sur le choix de webmail dans d’autres villes peuvent aider : comparatif Nantes et un guide d’utilisation spécifique ressource.

Insight final : choisir un fournisseur, c’est arbitrer entre contrôle des données, ergonomie et coût ; la meilleure décision est pragmatique et contextualisée.

sécurité, conformité RGPD et limites des garanties

La sécurité ne se réduit pas à une liste de fonctionnalités. Elle implique une combinaison de technologies, de processus et de sensibilisation humaine. Pour une structure montpelliéraine, la conformité RGPD est un impératif légal ; au-delà, la gestion des risques suppose des choix techniques documentés.

Mesures techniques : chiffrement en transit, chiffrement au repos, chiffrement de bout en bout pour les échanges sensibles, authentification multifactorielle, gestion fine des droits et journalisation des accès. Les protocoles SPF, DKIM, DMARC réduisent le risque d’usurpation d’identité et de phishing.

Garanties et limites : même les meilleurs fournisseurs ne suppriment pas le risque humain. Le phishing ciblé (spear-phishing) demeure la première cause d’incident. De plus, l’hébergement en Europe réduit l’exposition aux demandes extra-européennes, mais n’annule pas le risque lié aux fournisseurs tiers utilisés par la plateforme (plugins, intégrations).

Étude de cas : une PME locale a subi une compromission via un compte fournisseur tiers relié à la messagerie. La mise en place d’une segmentation des comptes et d’une revue des accès a permis d’isoler le risque et de limiter la fuite. Chiffres hypothétiques : après renforcement, les incidents de sécurité ont diminué de 60 % sur six mois.

Bonnes pratiques organisationnelles : plans de réponse aux incidents, sauvegardes régulières et tests de restauration, formation au phishing pour l’ensemble des collaborateurs. Le coût de ces mesures reste inférieur au coût potentiel d’une fuite de données clients ou d’un arrêt de service.

Limites juridiques : les obligations contractuelles et la nécessité de clauses de traitement des données avec les fournisseurs doivent être négociées. Vérifier les lieux d’hébergement, la politique de sous-traitance et la possibilité d’audits indépendants.

Pièges à éviter :

- ⚠️ Confondre chiffrement TLS et chiffrement de bout en bout

- ⚠️ Sous-estimer la gestion des droits partagés

- ⚠️ Négliger la politique de sauvegarde et d’archivage

Clause de non-conseil : « Contenu informatif, ne constitue pas un conseil financier ou juridique. Vérifiez votre situation avec un professionnel compétent. »

Insight final : la sécurité est un processus continu ; la conformité RGPD ne se mesure pas à une case cochée mais à des preuves opérationnelles et des exercices réguliers.

coûts, modèles tarifaires et hypothèses de stockage pour une PME

Comparer les prix uniquement sur l’abonnement mensuel par utilisateur conduit souvent à des erreurs. Le coût total de possession comprend le prix de l’abonnement, le stockage, le support technique, les migrations, et les extensions ou connecteurs nécessaires. Pour un acteur basé à Montpellier, le choix impacte directement le budget IT annuel.

Hypothèse de scénario : une PME de 15 personnes, usage mixte (emails, pièces jointes, collaboration). Estimation des besoins : 40 Go par utilisateur la première année, croissance de 10 % par an. Options tarifaires fréquentes :

- 🟢 Offre basique (3–5 € / utilisateur/mois) : stockage limité (15–50 Go), support standard.

- 🔵 Offre intermédiaire (6–10 € / utilisateur/mois) : stockage étendu (100–500 Go), intégrations CRM, support prioritaire.

- 🔴 Offre premium (>10 € / utilisateur/mois) : stockage illimité ou très élevé, conformité renforcée, SLA élevés.

Calcul simplifié : pour 15 utilisateurs avec une offre intermédiaire à 8 €/mois, coût annuel = 8 * 15 * 12 = 1 440 €. À cela s’ajoutent : migration (ex. 2 000 € une fois), formation initiale (1 200 €), et extensions stockage (estimées 200 €/an). Sur 3 ans, le coût total estimé = 1 440*3 + 2 000 + 1 200 + 200*3 = 7 720 €.

Comparaison qualitative : des alternatives européennes peuvent facturer un prix similaire mais inclure un support local et une meilleure transparence sur les lieux d’hébergement. Les géants proposent souvent des remises pour les volumes élevés et des intégrations natives (valeur perçue élevée).

Risques financiers à considérer : coûts cachés liés aux migrations, licences tierces requises pour connecteurs, et le coût d’une indisponibilité. Exemple : une journée d’indisponibilité pour une PME peut représenter une perte d’opportunité commerciale chiffrable ; prévoir une estimation interne pour appuyer le choix.

Limites : ces hypothèses dépendent fortement du profil d’utilisation : marketing intensif de fichiers volumineux, usage légal nécessitant archivage, ou usage basique d’emails. Un audit rapide de l’utilisation actuelle des boîtes (taille moyenne, nombre de pièces jointes) aide à calibrer le besoin.

Insight final : budgétiser au-delà de l’abonnement et prévoir une réserve pour la migration et la montée en charge évite les mauvaises surprises.

méthode pratique : checklist pour déployer le meilleur webmail selon vos besoins professionnels

Une méthode structurée réduit le risque d’erreur. Voici une checklist actionable, applicable pour une PME ou un service municipal à Montpellier, à suivre avant, pendant et après la migration.

Étape 1 — Audit initial : lister les comptes, mesurer les volumes (taille moyenne de boîte), recenser les intégrations actuelles (CRM, ERP), identifier les comptes partagés et les boîtes génériques.

Étape 2 — Priorisation des critères : attribuer un poids à chaque critère (sécurité 30 %, coût 20 %, intégration 20 %, mobilité 15 %, support local 15 %). Ce barème varie avec le secteur d’activité.

Étape 3 — Pré-sélection : retenir 3 fournisseurs répondant aux exigences minimales. Effectuer des essais gratuits pour mesurer la facilité d’administration, la qualité mobile et la recherche interne.

Étape 4 — Plan de migration technique : définir la fenêtre de migration, planifier la synchronisation des anciens mails, prévoir un rollback et une communication interne. Tester la restauration d’archives sur un échantillon.

Étape 5 — Formation et conduite du changement : organiser des sessions courtes, fournir des templates de réponses et des guides mobiles. Prévoir un référent interne et un support étendu pour les premières semaines.

Étape 6 — Revue post-déploiement : après 30 et 90 jours, mesurer la satisfaction, le volume de tickets, et les incidents de sécurité. Ajuster les droits et les règles de filtrage.

Checklist résumée :

- 📋 Audit des comptes et volumes

- ⚖️ Pondération des critères

- 🧪 Tests sur 3 fournisseurs

- 🔁 Plan détaillé de migration

- 🎓 Formation des utilisateurs

- 📈 Revue et optimisation

Exemple rapide : pour un cabinet d’avocats, la pondération privilégiera la sécurité (50 %) et la conformité (30 %). La migration s’effectuera hors heures d’ouverture et inclura un procès-verbal sur les sauvegardes pour satisfaire la conformité.

Insight final : une approche itérative et mesurable réduit le risque opérationnel et facilite l’acceptation par les équipes.

organisation, fonctionnalités avancées et support local : gains de productivité

L’organisation de la messagerie est souvent négligée alors qu’elle démultiplie l’efficacité. L’exploitation des fonctions avancées (filtres, boîtes partagées, signatures centralisées, automatisation) réduit les interruptions et harmonise les communications.

Automatisation : scripts et filtres peuvent trier automatiquement les messages entrants, affecter des labels et déclencher des workflows (par ex. création d’une tâche dans un outil de gestion projet). Pour une agence montpelliéraine, automatiser l’archivage des factures a permis de gagner plusieurs heures par semaine.

Boîtes partagées et droits : la gestion granulaire des droits évite la fuite accidentelle d’informations. Les boîtes partagées permettent une réponse collective sans divulguer les mots de passe personnels.

Support local : le recours à un prestataire local (OVHcloud, Gandi, LWS) offre un avantage tangible : disponibilité, langue, et connaissance du contexte régional. Un support réactif réduit le temps de résolution des incidents et la dépendance à des centres d’appel étrangers.

Fonctions utiles à privilégier :

- 📌 Templates et réponses rapides

- 🔁 Règles de tri et automatisations

- 📂 Archivage et recherche avancée

- 🔗 Connecteurs CRM / stockage cloud

Étude de cas : une PME montpelliéraine a intégré son webmail avec Trello et son CRM via des connecteurs. L’équipe commerciale a réduit le temps de qualification des leads de 20 %.

Pièges à éviter lors de l’intégration :

- ❌ Activer trop de connecteurs sans audit de sécurité

- ❌ Ne pas tester les synchronisations mobiles

- ❌ Omettre la formation sur les nouveaux workflows

Insight final : une messagerie bien configurée est un multiplicateur de productivité ; le support local facilite l’adoption et la continuité.

vérifier avant de basculer : derniers contrôles, pièges à éviter et points de décision

Avant de finaliser un choix, effectuer une dernière série de vérifications évite des coûts cachés ou des interruptions évitables. Cette étape est le dernier garde-fou : revue des clauses contractuelles, tests de charge, vérification des processus de backup et tests de restauration.

Contrôles recommandés :

- 🔎 Vérifier la politique de sous-traitance et les lieux d’hébergement

- 📝 Demander des preuves d’audits (ISO 27001 ou équivalents)

- ⏱️ Tester le SLA sur un cas réel (création d’incident test)

- 🔁 Simuler une restauration complète depuis une sauvegarde

Pièges à éviter (rappel) :

- ⚠️ Sous-estimer l’impact de la migration sur les utilisateurs

- ⚠️ Omettre les coûts des connecteurs nécessaires

- ⚠️ Choisir uniquement sur la notoriété sans tester la facilité d’administration

Décision finale : prioriser une solution qui donne la meilleure balance entre conformité (sécurité), coût et facilité d’utilisation. Pour les structures attachées à la souveraineté, un fournisseur européen ou local sera souvent le meilleur compromis. Pour celles nécessitant une intégration poussée avec des suites bureautiques, Microsoft ou Google restent des options valables.

Clause finale : « Contenu informatif, ne constitue pas un conseil financier ou juridique. Vérifiez votre situation avec un professionnel compétent. »

Insight final : la décision la plus durable est celle qui s’appuie sur des tests concrets et des preuves opérationnelles.

Comment synchroniser un webmail avec Outlook sur iPhone ?

La plupart des services proposent Exchange ActiveSync ou des guides de configuration. Configurer le compte via les paramètres iOS ou l’application Outlook garantit la synchronisation des mails, calendriers et contacts.

Quelle taille de stockage prévoir pour une PME ?

Estimer 20–50 Go par utilisateur la première année et prévoir une croissance annuelle (ex. +10 %). Adapter le plan en fonction du volume de pièces jointes et des politiques d’archivage.

Le chiffrement de bout en bout est-il nécessaire ?

Il est recommandé pour les données sensibles (juridiques, médicales). Pour des échanges généraux, le TLS + MFA suffit souvent, mais l’analyse du risque doit guider la décision.

Quels sont les pièges fréquents lors d’une migration ?

Les principaux pièges sont : manque de formation, sous-estimation des coûts de migration, oubli des intégrations tierces et tests de restauration incomplets.