La protection des comptes et des fichiers personnels exige des gestes simples, répétés et adaptés : mots de passe robustes, sauvegardes régulières, mises à jour systématiques et vigilance face aux messages suspects. Des outils techniques (antivirus, pare-feu, VPN, gestionnaires de mots de passe) complètent ces réflexes pour réduire les risques de vol d’identité, d’usurpation de compte ou de fuite de données sensibles.

Ce dossier propose des méthodes opérationnelles et vérifiables pour *sécuriser* ses accès et ses archives, des exemples chiffrés pour évaluer les coûts et bénéfices, ainsi que des recommandations pratiques adaptées aux usages personnels et professionnels. Les recommandations tiennent compte des évolutions récentes de la réglementation et des menaces observées, pour offrir un plan d’action clair et immédiatement applicable.

En bref :

- 🔒 Mots de passe uniques et gestion centralisée pour limiter la réutilisation des identifiants.

- 💾 Sauvegardes selon la règle 3-2-1 et chiffrement des copies sensibles.

- 🛡️ Mises à jour et outils défensifs (antivirus, pare-feu) pour colmater les vulnérabilités.

- 📣 Sensibilisation à la sécurité des proches et séparation claire des usages personnel/professionnel.

mots de passe et gestion des accès pour protéger vos données

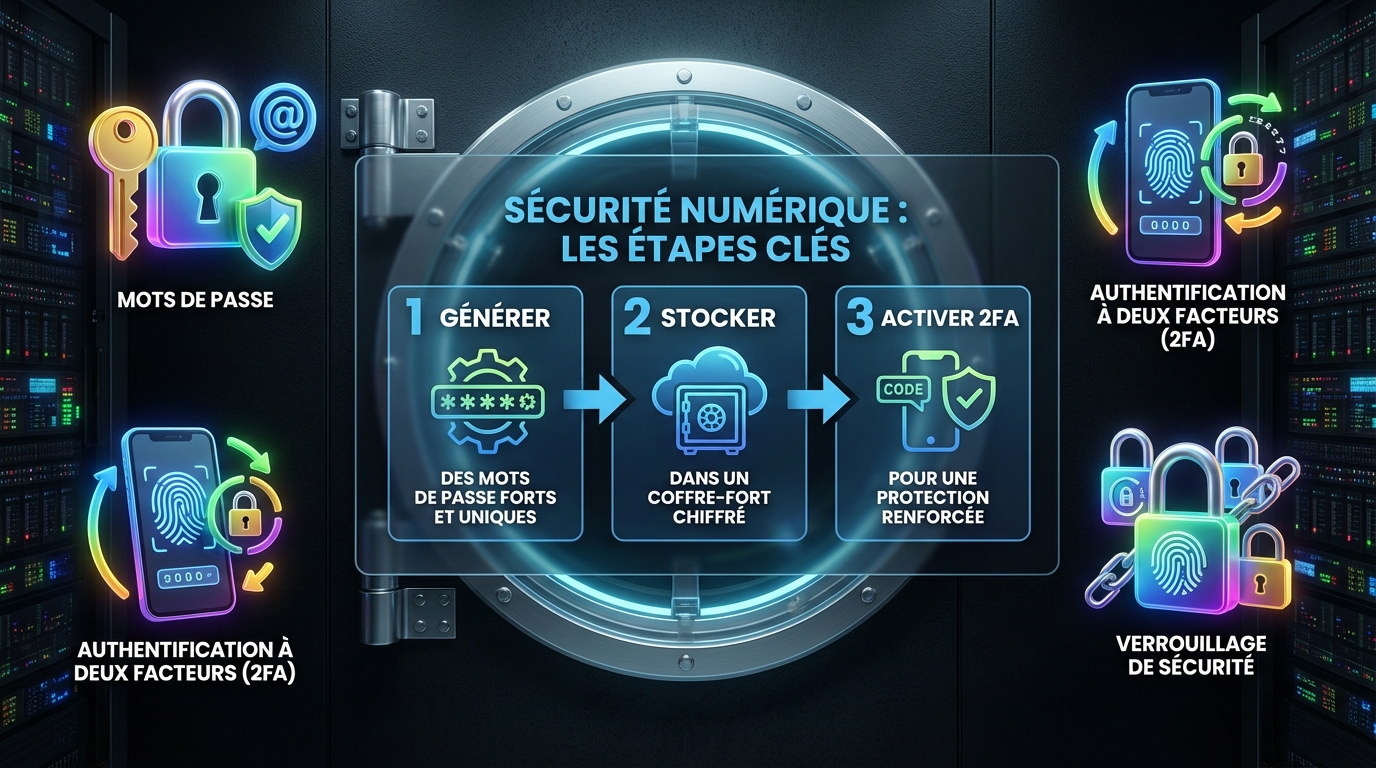

Les mots de passe restent la première ligne de défense. Trop souvent, des comptes sont compromis par des identifiants faibles ou réutilisés. Pour réduire ce risque, adopter une stratégie structurée s’impose : des mots de passe longs (12 caractères minimum), une diversité de caractères (majuscules, minuscules, chiffres, symboles) et l’absence d’éléments personnels reconnaissables. L’objectif premier est d’empêcher l’accès brut par force ou les tentatives de credential stuffing (réutilisation massive de combinaisons volées).

Le recours à un gestionnaire de mots de passe répond simultanément à deux besoins opposés : conserver des identifiants complexes et ne pas les mémoriser. Un bon gestionnaire permet de générer, stocker et remplir automatiquement les mots de passe, de synchroniser les données entre appareils et d’alerter en cas de fuite potentielle. Les solutions locales (vaults chiffrés) ou cloud offrent des niveaux de confort et de disponibilité différents ; la décision dépend du profil d’utilisation et du niveau de tolérance au risque.

En complément, l’activation de l’authentification multi-facteurs (2FA) protège efficacement contre la compromission par mot de passe seul. La 2FA peut s’appuyer sur une application d’authentification (préférable au SMS), une clé physique (U2F/FIDO2) ou un token. Lorsqu’une clé physique est possible, elle offre une robustesse notable face aux attaques de phishing les plus sophistiquées.

Exemple concret : en supposant un foyer avec 10 comptes critiques (banque, impôts, messagerie, santé, e-commerce), l’utilisation d’un gestionnaire à 30 €/an et l’achat d’une clé FIDO2 unique (60 €) constituent un investissement initial raisonnable pour diminuer de façon significative la probabilité d’intrusion. Hypothèse : réduction du risque de compromission d’environ 70 % si les bons réflexes sont appliqués sur l’ensemble des comptes.

Pour rendre ces mesures actionnables, voici une checklist opérationnelle :

- 🔑 Générer un mot de passe unique pour chaque service avec au moins 12 caractères.

- 📲 Installer un gestionnaire de mots de passe et migrer progressivement les comptes.

- 🔐 Activer la 2FA partout où c’est proposé ; privilégier les applications d’authentification et les clés physiques.

- ♻️ Renouveler les mots de passe sensibles après un incident ou tous les 12–24 mois selon l’usage.

Dans un exemple de scénario, si un mot de passe est volé via une fuite externe, la présence d’une 2FA bloque l’accès dans 95 % des tentatives automatisées. Pour les entreprises et les freelances, la délégation des accès et la gestion centralisée des comptes (SSO) permettent de contrôler et d’auditer les connexions.

Enfin, bien que la technologie aide, l’organisation et la discipline restent essentielles : documenter les procédures de récupération, conserver un contact d’urgence (par exemple via l’espace client SFR pour les abonnements liés) et s’assurer que les membres du foyer ou de l’équipe ont reçu les mêmes règles. Phrase finale : maîtriser ses accès, c’est réduire fortement l’attaque la plus fréquente : la compromission par identifiants.

mises à jour, antivirus et pare-feu : organiser la triade défensive

Les correctifs et les défenses techniques constituent la deuxième barrière. Les mises à jour des systèmes d’exploitation et des applications corrigent des vulnérabilités exploitées par les attaquants. Ignorer ces mises à jour, c’est laisser une porte entrouverte. Un pare-feu configure les accès réseau et réduit l’exposition, tandis qu’un antivirus détecte, bloque et, parfois, éradiqe des logiciels malveillants connus.

La politique de mise à jour doit être automatique lorsque possible : activer les mises à jour automatiques (OS et applications), pour les logiciels critiques permettre un rouge d’alerte interne avant déploiement massif (en entreprise) et prévoir des sauvegardes préalables. Cette démarche évite les interruptions et les mauvaises surprises après un patch. Pour les appareils mobiles, accepter les mises à jour des apps et du système est indispensable.

Le déploiement d’un antivirus reconnu doit être accompagné d’analyses régulières et d’un monitoring des alertes. Les solutions payantes offrent souvent un support, une détection comportementale et une protection web plus complète. Toutefois, la seule présence d’un antivirus n’est pas suffisante : il faut également configurer le pare-feu, limiter les privilèges utilisateur et segmenter les réseaux (voir section dédiée aux objets connectés).

Tableau comparatif simplifié (exemples) :

| Élément 🔍 | Rôle 🛡️ | Avantage ✅ |

|---|---|---|

| Antivirus 🐞 | Détecte et supprime malware | Protection en temps réel contre signatures connues |

| Pare-feu 🔥 | Filtre le trafic entrant/sortant | Réduit l’exposition réseau |

| Mises à jour 🔄 | Comble les failles | Protège contre exploits récents |

Les exemples pratiques : sur un PC familial, activer le pare-feu intégré, installer un antivirus avec analyses hebdomadaires et automatiser les mises à jour système. Sur un routeur domestique, modifier le mot de passe admin, appliquer le firmware du fabricant et désactiver l’accès distant non nécessaire. Pour les PME, la mise en place d’un pare-feu matériel (UTM) et d’un plan de patch management est recommandée.

En termes de coûts et d’efficacité, un antivirus payant coûte en moyenne 20–50 € par poste et une appliance pare-feu de base pour PME peut débuter autour de quelques centaines d’euros. L’investissement est à mettre en regard du coût potentiel d’une fuite de données (perte de productivité, frais de notification, pénalités réglementaires). Un point de vigilance : certains logiciels gratuits collectent des métadonnées ; vérifier toujours la politique de confidentialité.

Pour approfondir la gestion des comptes liés aux services courants, il est utile de consulter des guides pratiques (par exemple pour gérer des comptes clients ou abonnements) comme ceux relatifs à l’espace client EDF ou d’autres interfaces sensibles. Phrase finale : combiner mises à jour, antivirus et pare-feu réduit de façon mesurable la fenêtre d’exposition aux attaques.

sauvegardes robustes et cryptage pour conserver la maîtrise des fichiers

La sauvegarde est la garantie ultime de récupération après incident : panne matérielle, ransomware, vol ou suppression accidentelle. La règle 3-2-1 est un standard éprouvé : conserver au moins trois copies des données, sur deux supports différents, dont une hors site. Ce principe minimise les risques d’une perte irréversible.

Le chiffrement des sauvegardes ajoute une couche de protection pour que les copies externes restent inutilisables en cas de vol du support. Les outils modernes permettent de chiffrer localement avant transfert vers le cloud, avec des clés gérées par l’utilisateur (clé de chiffrement) ou par le fournisseur. Le choix dépend du niveau de confiance et des contraintes pratiques : gestion de clé personnelle suppose une bonne gouvernance, tandis que le chiffrement côté fournisseur offre plus de commodité.

Stratégies concrètes :

- 💾 Sauvegarde locale automatique sur disque externe chiffré.

- ☁️ Réplication vers un service cloud chiffré, idéalement avec sauvegarde incrémentale.

- 🔌 Déconnecter les supports externes après sauvegarde pour éviter la compromission par un ransomware.

Exemple chiffré pédagogique : un freelance conserve 500 Go de données professionnelles. Investissement initial : disque dur externe 120 € + abonnement cloud sécurisé 60 €/an. Coût total sur 3 ans ~ 300 €. En cas de ransomware, récupération des données sauvegardées évite souvent des demandes de rançon et diminue les pertes à quelques centaines d’euros au lieu de milliers.

Le choix du cryptage doit tenir compte de la conformité (données sensibles, santé, gestion locative). Les algorithmes modernes (AES-256) offrent un niveau adéquat pour la plupart des usages ; vérifier cependant la gestion des clés et la possibilité de rotation. En entreprise, intégrer la sauvegarde dans les procédures de reprise d’activité (PRA) et tester régulièrement la restauration est indispensable.

Des outils gratuits et payants existent pour automatiser ces tâches (solutions locales comme Duplicati, Borg, ou services cloud avec chiffrement). Pour les propriétaires immobiliers, la sauvegarde des contrats, photos d’état des lieux et documents administratifs doit être centralisée et chiffrée afin d’éviter la compromission qui pourrait mener à des litiges. Des plateformes spécialisées aident à organiser cette documentation, comme des portails de gestion de biens immobiliers pour centraliser les archives.

Phrase finale : investir dans une stratégie de sauvegarde chiffrée et testée revient à assurer la continuité d’activité et la préservation des archives personnelles.

connexion en mobilité : VPN, Wi‑Fi public et protection de la confidentialité

En déplacement, la tentation d’utiliser un réseau Wi‑Fi public peut coûter cher. Ces réseaux sont fréquemment mal configurés, non chiffrés ou clonés par des attaquants. L’usage d’un réseau privé virtuel (VPN) chiffre le tunnel entre l’appareil et le serveur VPN, limitant l’interception des échanges. Toutefois, tous les VPN ne se valent pas : choisir un fournisseur transparent sur la journalisation, la juridiction et la politique de confidentialité est essentiel.

Lorsque la connexion cellulaire est disponible, privilégier le réseau mobile pour les opérations sensibles. Si l’usage d’un Wi‑Fi public est inévitable, éviter les transactions bancaires ou l’accès à des services contenant des données sensibles. Pour les entreprises, fournir un VPN d’entreprise et des politiques d’utilisation permet de canaliser le risque.

La gestion des hotspots et des connexions nécessite des règles simples :

- 📶 Désactiver le partage de fichiers et la découverte réseau sur les appareils mobiles et portables.

- 🛡️ Utiliser un VPN de confiance pour les échanges sensibles.

- 🔎 Vérifier le nom exact du réseau et préférer les réseaux officiels (ex. hotspots identifiés par une enseigne connue).

Exemple pratique : un consultant télétravaille depuis un café. Grâce au VPN, les échanges avec la messagerie d’entreprise et le transfert de factures sont chiffrés, empêchant un observateur sur le même réseau de capturer des identifiants. Le consultant s’assure aussi que la 2FA est activée pour tous les services critiques afin d’empêcher une prise de contrôle en cas d’interception ponctuelle.

Une autre dimension est la gestion des permissions des applications sur mobile. Certaines apps demandent des accès excessifs (contacts, micro, localisation) qui peuvent compromettre la confidentialité. Nettoyer périodiquement ces permissions, désinstaller les applications inutilisées et limiter les comptes synchronisés réduit la surface d’attaque.

Phrase finale : en mobilité, la combinaison d’un VPN fiable et d’une hygiène des connexions réduit fortement le risque d’espionnage passif et d’interception des échanges.

achats en ligne, courriels et méthodes pour éviter le phishing

Le commerce électronique facilite la vie mais demeure un terrain favorable aux escroqueries : sites frauduleux, clones de boutiques, fausses offres et récupération de numéros bancaires. Avant d’acheter, vérifier l’URL, la présence du protocole HTTPS et la réputation du vendeur (avis, mentions légales, numéro SIRET). Se méfier des offres trop attractives et privilégier le paiement via des solutions sécurisées (services de paiement tiers, cartes virtuelles).

Vérifier les sites d’achat peut se faire via plusieurs signaux : réputation du domaine, avis utilisateurs, présence d’une politique de retour claire et possibilité de contacter le service client. Les exemples de gestion de comptes de services publics (comme la consultation de consommations via un espace client EDF) montrent l’importance d’utiliser uniquement les plateformes officielles pour les modalités sensibles.

Les attaques par hameçonnage (phishing) se présentent sous forme d’emails ou SMS alarmistes et contiennent souvent des liens ou pièces jointes piégées. Face à un message inattendu, la vérification par un canal distinct (appel, autre adresse connue) est la règle d’or. Pour les organisations éducatives ou familiales, la gestion des identifiants via des services spécifiques (ex. pour le suivi scolaire) doit passer par les portails officiels comme le suivi de scolarité sur Ecole Directe.

Mesures opérationnelles :

- 📧 Vérifier l’adresse de l’expéditeur et survoler les liens avant de cliquer.

- 🧾 Privilégier les paiements sécurisés et la carte virtuelle pour achats ponctuels.

- 🔎 Consulter les avis et contacter le service client si doute.

Si un paiement ou une commande soulève un doute, contacter la banque pour bloquer la carte et portez plainte si nécessaire. Pour la messagerie, utiliser des filtres anti-spam et des signaux d’authentification (SPF, DKIM, DMARC pour les professionnels) permet de réduire le passage des courriers malveillants.

Phrase finale : vérifier systématiquement l’origine d’un message et la légitimité d’un site avant toute transaction protège à la fois le portefeuille et les données personnelles.

objets connectés et séparation des usages personnels et professionnels

Les objets connectés (box domotique, caméras, thermostats) se multiplient dans les logements. Mal configurés, ils deviennent un point d’entrée pour l’attaquant. La première mesure consiste à changer les mots de passe par défaut, appliquer les mises à jour du firmware et segmenter le réseau domestique (réseau invité) pour isoler les IoT des ordinateurs et smartphones contenant des données sensibles.

La séparation des usages est essentielle : utiliser des appareils distincts, comptes séparés et, si possible, des boîtes mail dédiées pour les usages professionnels. L’usage unique d’un compte personnel pour des tâches professionnelles augmente le risque que la compromission d’un service non lié ait un impact sur l’activité. Les plateformes de gestion immobilière (par exemple la gestion de biens sur MyFoncia) requièrent une attention particulière : centraliser les documents sensibles dans un espace chiffré et limiter les accès aux seules personnes autorisées.

Pratiques recommandées :

- 🏠 Déployer un réseau invité pour les visiteurs et les objets connectés.

- 🔧 Mettre à jour régulièrement les firmwares et changer les mots de passe par défaut.

- 🔒 Activer le chiffrement et limiter les services cloud intégrés aux objets connectés.

Dans un exemple illustratif, un foyer qui segmente son Wi‑Fi observe une diminution notable des tentatives d’accès non autorisé aux NAS et aux serveurs locaux. Les coûts de mise en place sont faibles : un routeur avec fonctions de segmentation peut être acheté pour 80–150 €, puis configuré selon les bonnes pratiques.

Phrase finale : traiter les objets connectés comme des équipements sensibles et séparer clairement les usages permet de réduire de façon pragmatique la surface d’attaque du foyer ou de l’entreprise.

sensibilisation à la sécurité, pièges à éviter et clause de non‑conseil

La technique sans la formation reste limitée : les utilisateurs doivent reconnaître les menaces et adopter des routines. La sensibilisation à la sécurité comprend des actions simples : sessions de formation courtes, campagnes de phishing simulé, guides pas à pas et points de vigilance adaptés aux différents profils (seniors, ados, professionnels).

Pièges à éviter :

- ⚠️ Cliquer sur un lien urgent sans vérifier l’expéditeur.

- ⚠️ Réutiliser le même mot de passe sur plusieurs services.

- ⚠️ Brancher un périphérique USB inconnu trouvé dans la rue.

- ⚠️ Installer des applications hors des boutiques officielles, privilégier par exemple l’App Store ou le Google Play Store.

Des ressources adéquates facilitent l’apprentissage : tutoriels vidéo, fiches pratiques et simulateurs. Pour le suivi des comptes administratifs ou scolaires, des guides pratiques existent pour accompagner les familles, notamment sur la manière d’utiliser les outils numériques liés à la scolarité (guide Ecole Directe) ou la messagerie institutionnelle (webmail du rectorat de Versailles).

Clause de non-conseil : Contenu informatif, ne constitue pas un conseil financier ou juridique. Vérifiez votre situation avec un professionnel compétent.

Pour conclure ce chapitre, la meilleure défense reste une culture de la vigilance appliquée quotidiennement par les membres du foyer ou de l’équipe. Phrase finale : une personne bien formée vaut souvent mieux qu’une solution technologique mal comprise.

méthode pas‑à‑pas pour sécuriser vos données avec Cyberplus et vérifications à suivre

Le plan d’action suivant propose une feuille de route pratique, applicable en moins d’une semaine pour les éléments critiques, et en quelques mois pour une politique complète.

Étapes immédiates (0–7 jours) :

- 📝 Inventaire : lister les comptes sensibles (banque, impôts, messagerie, santé, gestion locative).

- 🔁 Gestion des mots de passe : installer un gestionnaire et migrer progressivement les identifiants.

- 🔐 Activer la 2FA sur tous les comptes offrant cette option.

- 💾 Sauvegarde : appliquer la règle 3-2-1 et chiffrer les copies externes.

Étapes à moyen terme (1–3 mois) :

- 🛠️ Mettre à jour les firmwares des objets connectés et segmenter le réseau domestique.

- 📊 Mettre en place un suivi des logs (pour les utilisateurs avancés ou PME) et automatiser les patches critiques.

- 🎓 Organiser une session de sensibilisation et tester la réaction à un phishing simulé.

Points de vérification périodiques :

- 🔎 Contrôle trimestriel des accès et des permissions.

- 🔁 Test de restauration des sauvegardes tous les 6 mois.

- 🧾 Vérification annuelle des fournisseurs (politique de confidentialité et sécurité).

Exemple chiffré synthétique : pour une famille, coûts annuels approximatifs : gestionnaire de mots de passe 30 €, abonnement cloud chiffré 60 €, antivirus 40 €, VPN 50 €, total ~180 €/an. Ce budget protège des risques de fraude et des pertes de données dont l’impact financier et humain peut être bien supérieur.

Limites et risques : aucune mesure ne garantit une sécurité absolue. Les principaux risques restants incluent l’erreur humaine, les attaques zero-day non corrigées immédiatement et la compromission physique des dispositifs. Il est donc nécessaire d’adopter une posture de réduction des risques plutôt que de promesse d’invulnérabilité.

Phrase finale : appliquer méthodiquement ces étapes permet d’atteindre un niveau de sécurité robuste et maîtrisé avec un effort raisonnable.

Comment choisir un gestionnaire de mots de passe fiable ?

Privilégier les solutions reconnues avec chiffrement local, audits externes et politique de non‑journalisation. Tester la compatibilité multi‑appareils et la possibilité d’exporter les données en cas d’arrêt du service.

Que faire en cas de suspicion de phishing ?

Ne pas cliquer, isoler le message, contacter l’expéditeur via un autre canal connu, changer les mots de passe si des informations sensibles ont été communiquées et alerter sa banque si nécessaire.

Quelle fréquence pour sauvegarder ses données ?

Appliquer la règle 3-2-1 : sauvegarder régulièrement selon l’usage (quotidien pour fichiers de travail, hebdomadaire pour documents personnels) et tester la restauration périodiquement.

Faut-il un VPN pour un usage domestique ?

Un VPN est recommandé lors d’une connexion à un réseau public ou lors d’un transfert de données sensibles. En réseau domestique sécurisé, il reste utile pour la confidentialité vis‑à‑vis du fournisseur d’accès.